Фишинг с помощью файлов hosts

Многие хакеры прибегают к сложным инструментам, когда дело доходит до взлома. Однако, существуют и очень легкие способы хакинга. Знаете ли вы, какой самый простой способ взломать аккаунты в социальных сетях? Ответ — фишинг с использованием файла hosts, также известный как взлом файла hosts. Итак, сегодня мы продемонстрируем вам, как злоумышленники взламывают социальные сети с помощью этого способа.

Что такое файл hosts

Файл hosts – это документ, который присутствует на каждом ПК и содержит сведения о домене и IP-адресе, относящимся к нему. Основными задачами этого файла являются: назначение локального доменного имени, перенаправление веб-сайта на другой домен, блокировка веб-сайта, создание ярлыков веб-сайта и т. д. Другими словами, файл hosts это своего рода «мини-DNS-сервер». Когда пользователь вводит URL в адресной строке браузера, тот проверяет наличие указанного имени домена в файле hosts, прежде чем начнет искать DNS-сервер во «внешней» сети, что позволяет существенно сэкономить время.

Как устроен взлом с помощью файла hosts

Злоумышленники могут воспользоваться этим способом для перенаправления пользователя на нужные им ресурсы. Например, мошенник может перенаправлять все поисковые запросы через Google на нужный ему сайт просто путем редактирования файла hosts: сопоставив URL поисковых систем с IP-адресом собственного сайта. Таким же образом вредоносное ПО может предотвратить обновление программы, обеспечивающей безопасность, путем сопоставления соответствующих доменных имен в файле hosts с IP-адресом компьютера жертвы.

Прежде чем мы покажем на практике, как все происходит небольшой дисклеймер.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Как взломать социальные сети с помощью файла hosts

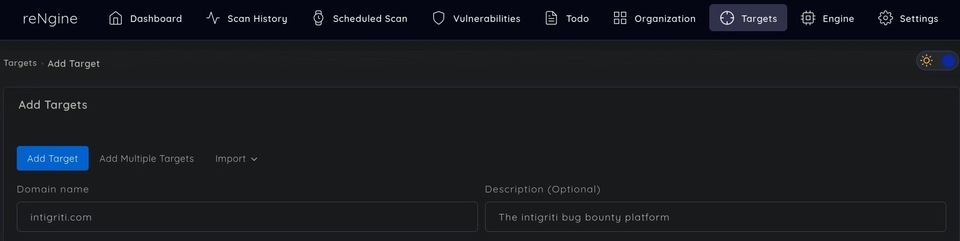

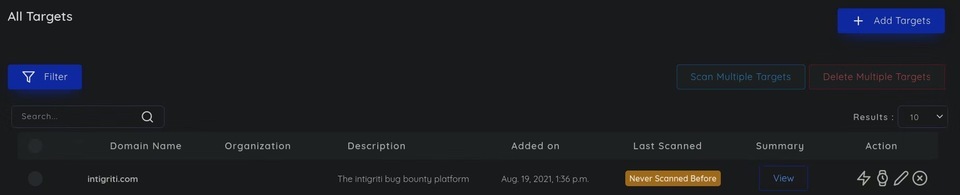

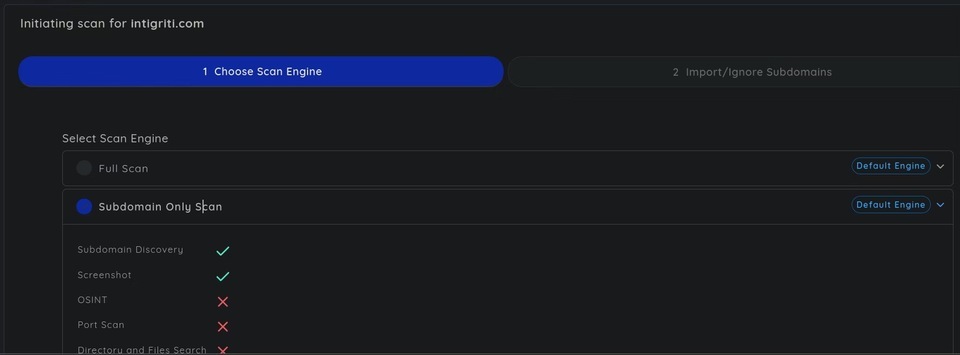

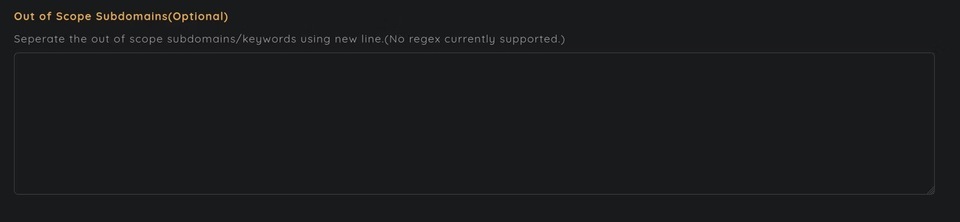

Взлом социальных сетей с помощью файла hosts состоит из 3-х этапов. Основной принцип заключается в том, что вы редактируете локальный файл хоста, чтобы он указывал на фишинговый веб-сайт. Сначала осуществляется доступ к локальному хосту, а затем к глобальному DNS. Изменив локальный хост, вы можете незаметно взломать любую учетную запись в интернете, если, конечно, будете знать, как это сделать правильно.

Первый этап — создание фишинговой страницы.

Мы уже ни раз писали руководства по созданию фишинговых страниц. Вы можете найти их ниже:

Топ-10 фишинговых инструментов всех времен

Фишинг с Lockphish

Как создать фишинговую страницу для взлома Facebook

Фишинговая ссылка: как её проверить и создать

Создаем фишинговые URL-адреса как профи

Второй этап — получение доступа к целевой системе путем взлома Windows.

Итак, существует множество способов взломать Windows. Вы можете использовать вредоносные ссылки, PDF-файлы, файлы Word и многое другое для взлома Windows.

Вот гайды, в которых мы описываем взлом Windows:

Взлом Windows: как хакеры обходят систему безопасности

Взлом ОС Windows с помощью Adobe PDF

Как обойти пароль на Windows - 4 способа

Теперь, когда вы взломали Windows, можно переходить к 3 и главному этапу.

Третий этап — редактирование файла hosts в Windows.

Во-первых, вам нужно узнать, где находится файл hosts. Чтобы открыть файл hosts, перейдите в папку: C:\Windows\System32\drivers\etc.

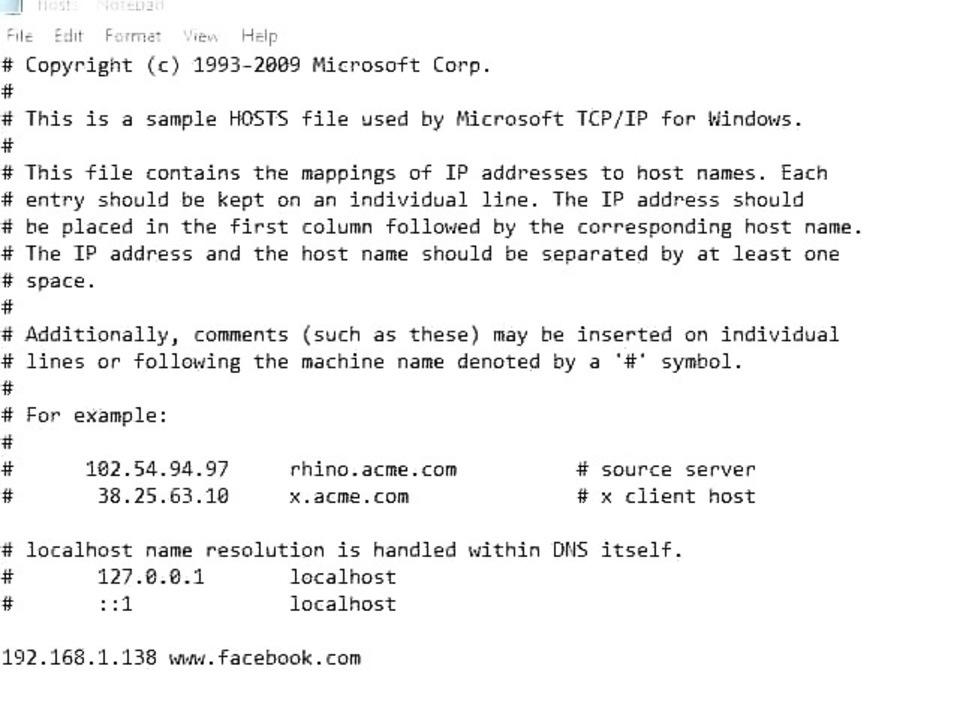

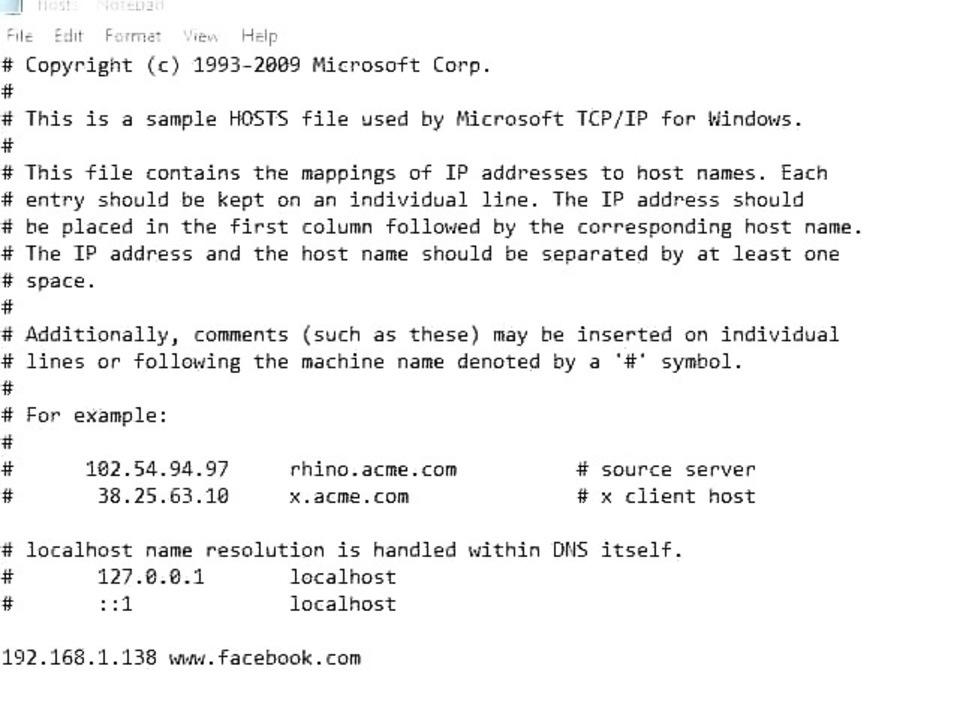

Итак, вот ваш файл хостов, как показано на изображении ниже:

hosts file location

C:\WINDOWS\system32\drivers\etc\hosts

После указаний по установке и предупреждений на странице вы найдете эту запись:

127.0.0.1 localhost

Ниже нее заполните строку в следующем формате:

[IP-АДРЕС] [ДОМЕННОЕ ИМЯ]

192.168.xx www.названиесайта.com

Где www.названиесайта.com — имя сайта, который вы хотите взломать.

IP-адрес — ссылка, на которую вы хотите перенаправить жертву.

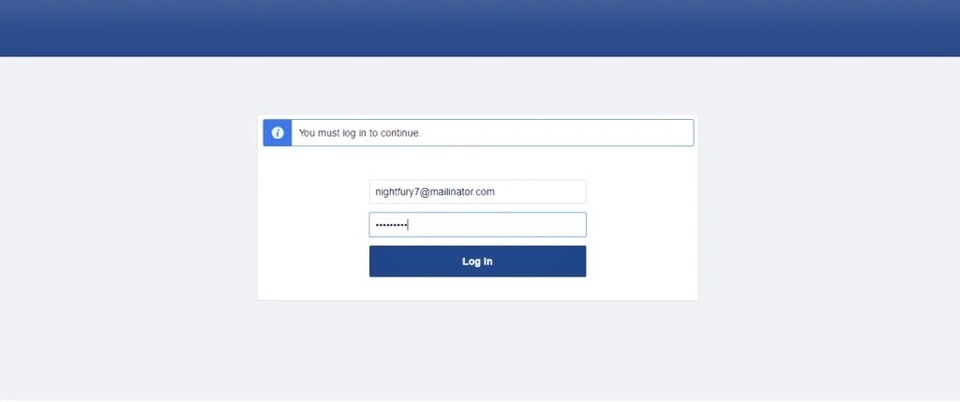

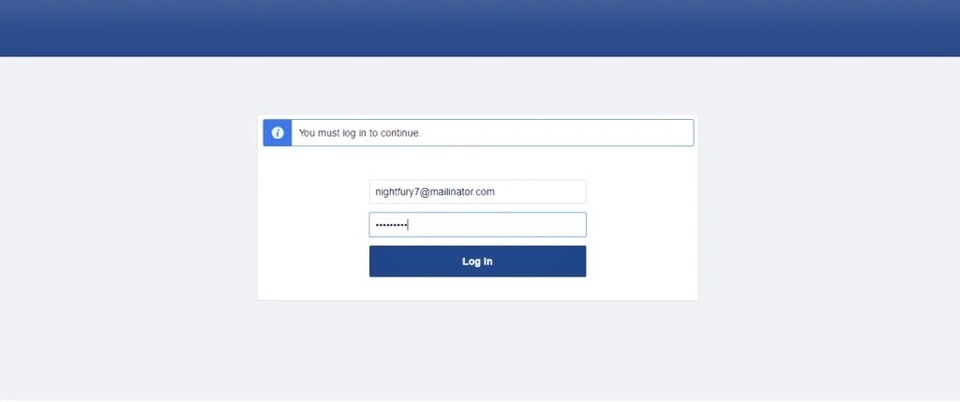

Вот, что у нас получилось:

Заключение

Таким образом, вы научились взламывать социальные сети с помощью файла hosts. Исходя из всего вышенаписанного, важно отметить, что, если у вас изначально есть доступ к системе Windows, то взломать ее будет проще. Вы можете сразу пропустить шаг 2, и просто зайти и отредактировать файл hosts. Однако, шаг 1 все равно необходим для взлома социальных сетей. Надеемся, вам понравился такой необычный способ взлома. На этом все. Удачи!

Фишинг с помощью файлов hosts

Многие хакеры прибегают к сложным инструментам, когда дело доходит до взлома. Однако, существуют и очень легкие способы хакинга. Знаете ли вы, какой самый простой способ взломать аккаунты в социальных сетях? Ответ — фишинг с использованием файла hosts, также известный как взлом файла hosts. Итак, сегодня мы продемонстрируем вам, как злоумышленники взламывают социальные сети с помощью этого способа.

Что такое файл hosts

Файл hosts – это документ, который присутствует на каждом ПК и содержит сведения о домене и IP-адресе, относящимся к нему. Основными задачами этого файла являются: назначение локального доменного имени, перенаправление веб-сайта на другой домен, блокировка веб-сайта, создание ярлыков веб-сайта и т. д. Другими словами, файл hosts это своего рода «мини-DNS-сервер». Когда пользователь вводит URL в адресной строке браузера, тот проверяет наличие указанного имени домена в файле hosts, прежде чем начнет искать DNS-сервер во «внешней» сети, что позволяет существенно сэкономить время.

Как устроен взлом с помощью файла hosts

Злоумышленники могут воспользоваться этим способом для перенаправления пользователя на нужные им ресурсы. Например, мошенник может перенаправлять все поисковые запросы через Google на нужный ему сайт просто путем редактирования файла hosts: сопоставив URL поисковых систем с IP-адресом собственного сайта. Таким же образом вредоносное ПО может предотвратить обновление программы, обеспечивающей безопасность, путем сопоставления соответствующих доменных имен в файле hosts с IP-адресом компьютера жертвы.

Прежде чем мы покажем на практике, как все происходит небольшой дисклеймер.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Как взломать социальные сети с помощью файла hosts

Взлом социальных сетей с помощью файла hosts состоит из 3-х этапов. Основной принцип заключается в том, что вы редактируете локальный файл хоста, чтобы он указывал на фишинговый веб-сайт. Сначала осуществляется доступ к локальному хосту, а затем к глобальному DNS. Изменив локальный хост, вы можете незаметно взломать любую учетную запись в интернете, если, конечно, будете знать, как это сделать правильно.

Первый этап — создание фишинговой страницы.

Мы уже ни раз писали руководства по созданию фишинговых страниц. Вы можете найти их ниже:

Топ-10 фишинговых инструментов всех времен

Фишинг с Lockphish

Как создать фишинговую страницу для взлома Facebook

Фишинговая ссылка: как её проверить и создать

Создаем фишинговые URL-адреса как профи

Второй этап — получение доступа к целевой системе путем взлома Windows.

Итак, существует множество способов взломать Windows. Вы можете использовать вредоносные ссылки, PDF-файлы, файлы Word и многое другое для взлома Windows.

Вот гайды, в которых мы описываем взлом Windows:

Взлом Windows: как хакеры обходят систему безопасности

Взлом ОС Windows с помощью Adobe PDF

Как обойти пароль на Windows - 4 способа

Теперь, когда вы взломали Windows, можно переходить к 3 и главному этапу.

Третий этап — редактирование файла hosts в Windows.

Во-первых, вам нужно узнать, где находится файл hosts. Чтобы открыть файл hosts, перейдите в папку: C:\Windows\System32\drivers\etc.

Итак, вот ваш файл хостов, как показано на изображении ниже:

hosts file location

C:\WINDOWS\system32\drivers\etc\hosts

После указаний по установке и предупреждений на странице вы найдете эту запись:

127.0.0.1 localhost

Ниже нее заполните строку в следующем формате:

[IP-АДРЕС] [ДОМЕННОЕ ИМЯ]

192.168.xx www.названиесайта.com

Где www.названиесайта.com — имя сайта, который вы хотите взломать.

IP-адрес — ссылка, на которую вы хотите перенаправить жертву.

Вот, что у нас получилось:

Заключение

Таким образом, вы научились взламывать социальные сети с помощью файла hosts. Исходя из всего вышенаписанного, важно отметить, что, если у вас изначально есть доступ к системе Windows, то взломать ее будет проще. Вы можете сразу пропустить шаг 2, и просто зайти и отредактировать файл hosts. Однако, шаг 1 все равно необходим для взлома социальных сетей. Надеемся, вам понравился такой необычный способ взлома. На этом все. Удачи!

[/IMG]

[/IMG]

Комментарий