OSINT в Telegram — создаём поддельного бота для деанона

Вступить в наш чат

В телеграме существует огромное количество ботов, которые предлагают различные услуги: пробив, накрутка, знакомства и т.д. Но знаете ли вы как создать собственного поддельного бота для деанонимизации? Сегодня мы рассмотрим инструмент Dnnme2 для пробива пользователей телеграм.

Оставайтесь с нами, и вы узнаете, что это очень просто.

Вся информация в этой статье предоставлена исключительно в ознакомительных целях. Мы не несем ответственности за ваши действия.

Что значит поддельный бот

Это фейк-бот, который внешне ни чем не отличается от обычного бота, предоставляющего какие-то услуги (накрутку, пробив, донаты, знакомства). Разница лишь в том, что пользователь не получает того, за чем обратился к боту, а вместо этого, сам того не подозревая, сливает личные данные о себе, которые сразу отправляются к вам. Таким образом, вы можете узнать номер телефона, точную геолокацию пользователя и другую персональную информацию. И все это бесплатно.

Что потребуется:

Python;

Телеграм (Не используйте свой основной аккаунт).

Установка DNNME

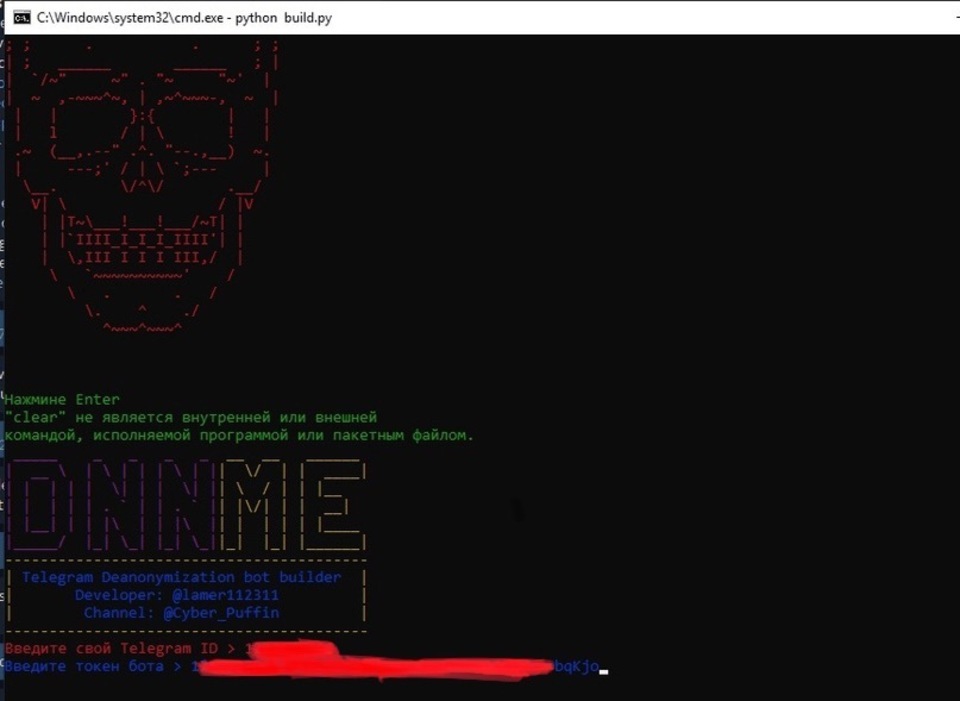

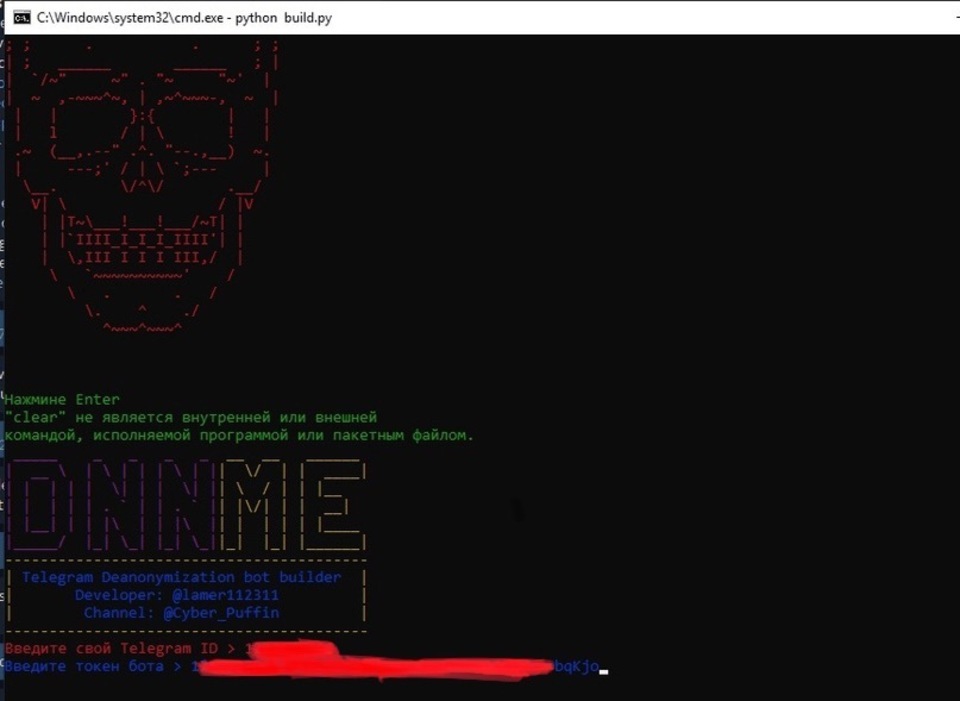

Для того, чтобы установить программу, поочередно введите следующие команды в командную строку:

git clone //github.com/lamer112311/Dnnme2

cd Dnnme2

pip install -r requirements.txt

python build.py

Далее вас попросят ввести ваш Telegram ID, чтобы узнать его переходим в бота @my_id_bot и вводим команду: start.

После этого бот выдаст вам ваш ID, он нужен для того, чтобы бот вам мог присылать данные тех, кто пользовался данным ботом.

Создаем бота

После этого нам нужно создать бота для деанона. Для этого:

Переходим в @BotFather и выбираем: newbot;

Вводим любое имя боту (можно на русском);

Вводим юзернейм боту с окончанием bot;

Далее вы получите ссылку на нашего бота и токен (он обведен красным);

Копируем токен, который обведен красным на скриншоте ниже;

Переходим по ссылке на бота и нажимаем: start.

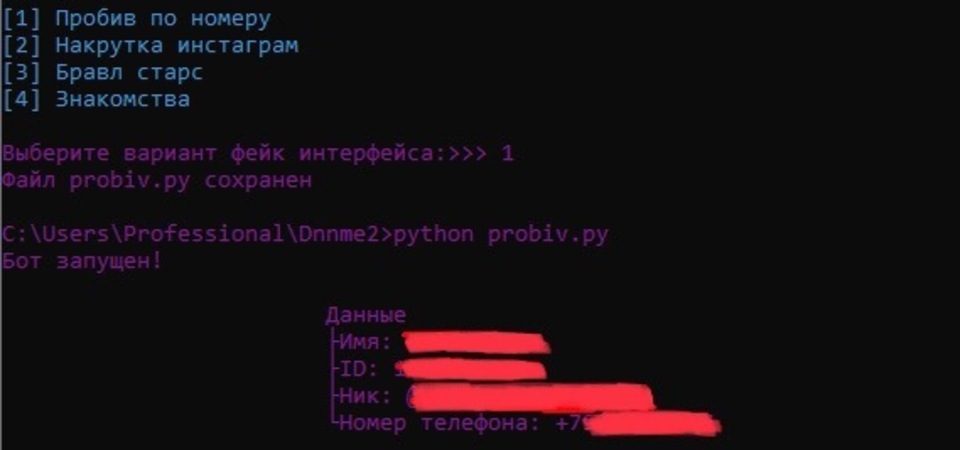

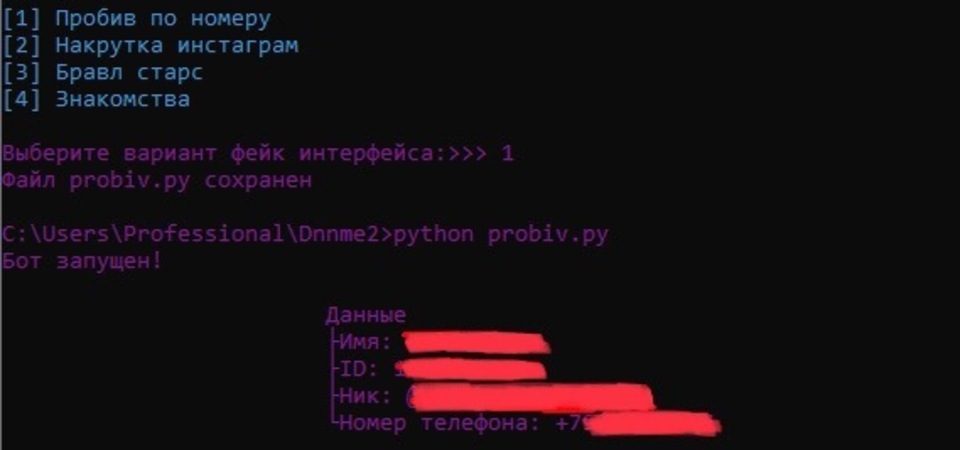

Режимы бота:

Пробив по номеру - это фейк-бот для пробива. Как только жертва зарегистрируется в боте, бот автоматически соберёт данные: номер, ID, имя пользователя. Кроме того, в боте есть запрос на геолокацию, информация о которой тоже поступит прямиком к вам.

Накрутка инстаграм - фейк-бот, который используется в качестве инструмента для накрутки инстаграма. Жертва, желающая накрутить лайки и подписчиков, регистрируется в боте, отправляя боту свои данные для входа. Однако, в боте нет запроса на геолокацию.

Бравл старс - бот, охватывающий, по большей части, только школьников. Исходя из практики, 90% пользователей, играющих в Brawl Stars готовы отправить любую информацию для получения доната на свой аккаунт. Бот присылает номер телефона и геолокацию жертвы.

Знакомства - фейк-бот для знакомств. На наш взгляд, самый эффективный бот, поскольку собирает не только контакты и данные о местоположении, но и личную информацию, которую жертва заполняет в виде анкеты о себе.

Итак, выбираем любой, из выше предложенных шаблонов. И для активации бота, вводим:

python probiv.рy (в зависимости от выбранного режима).

Заходим к нашему боту, по указанному ранее адресу, и следуем его инструкциям.

После чего, скидываем жертве нашего бота, используя социальную инженерию.

Пример работы бота

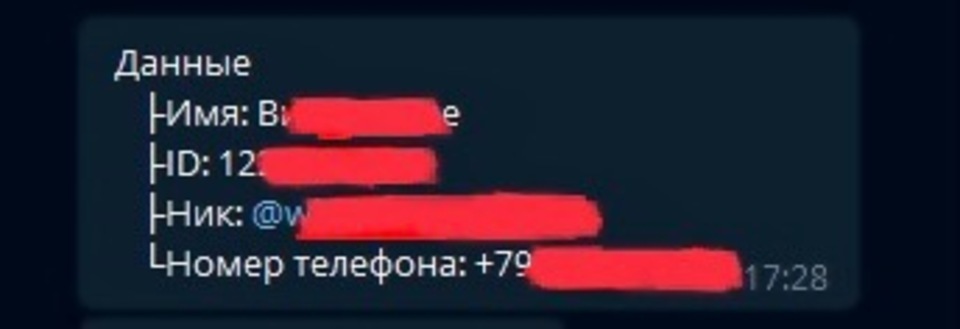

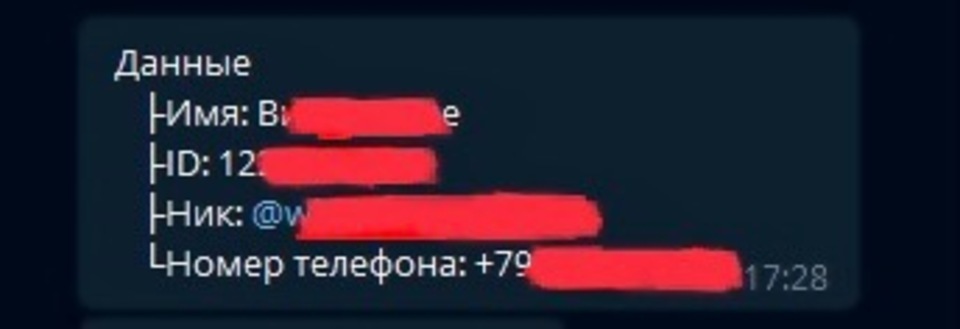

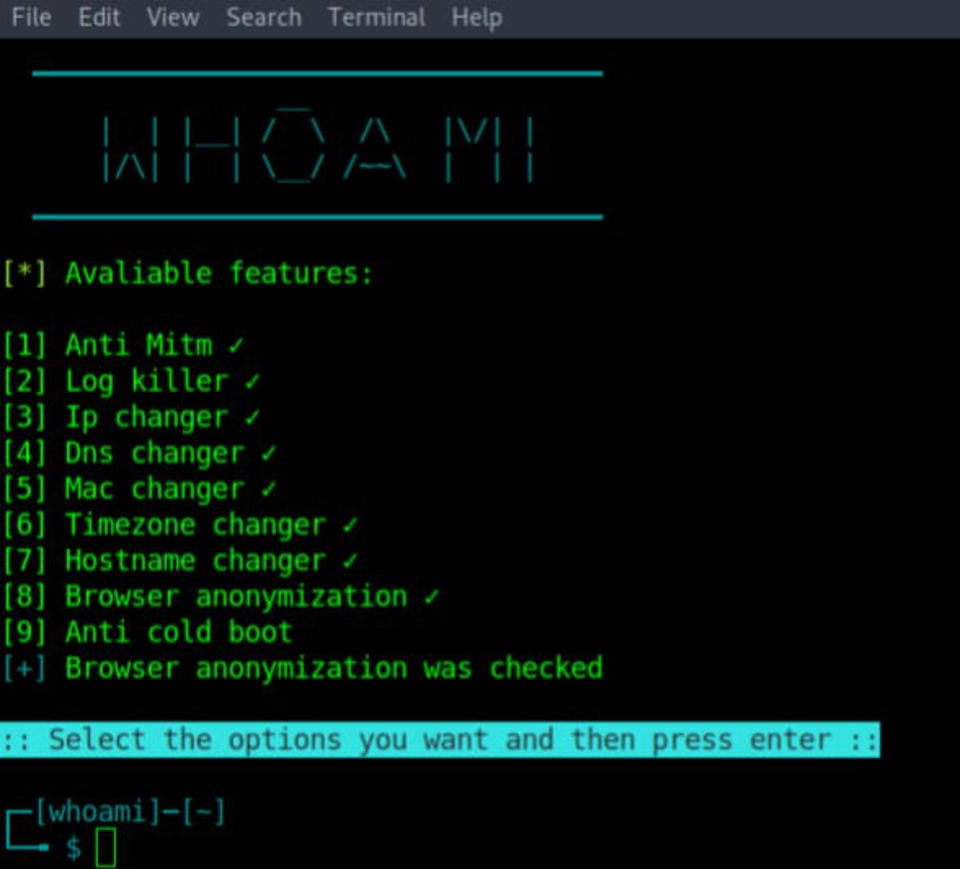

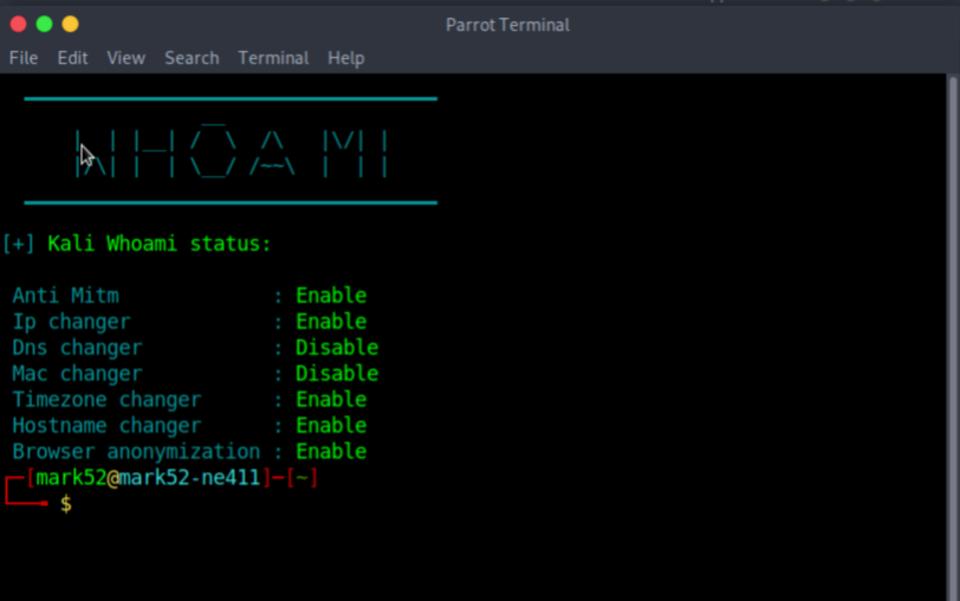

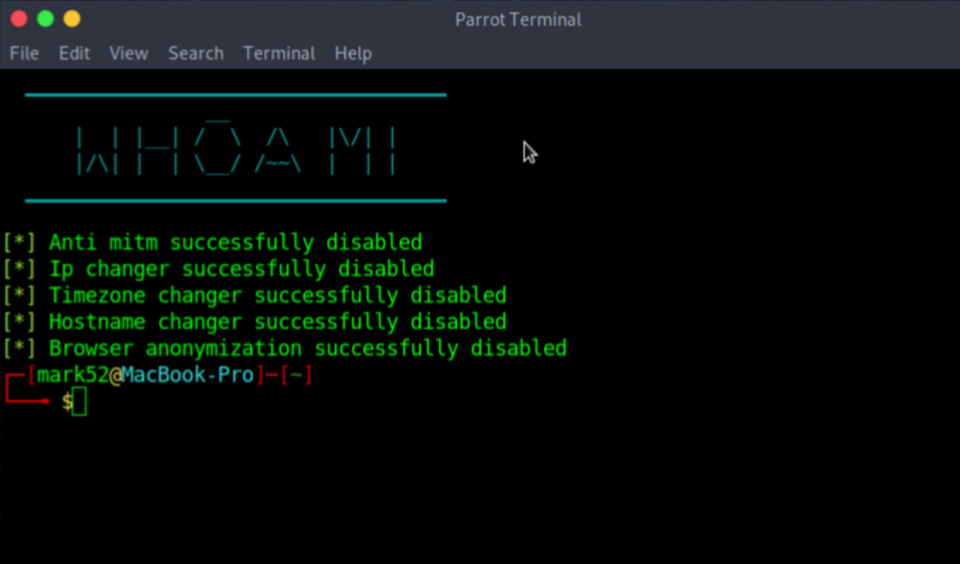

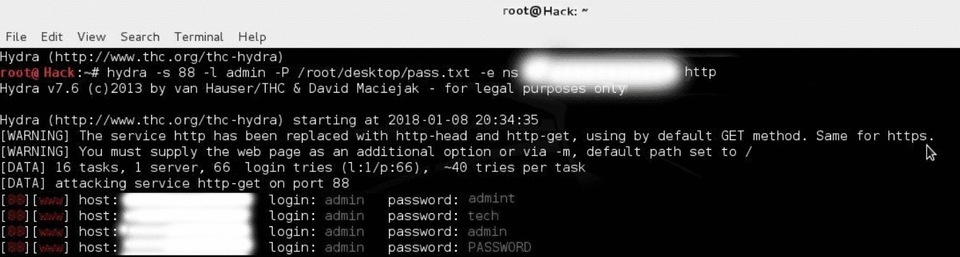

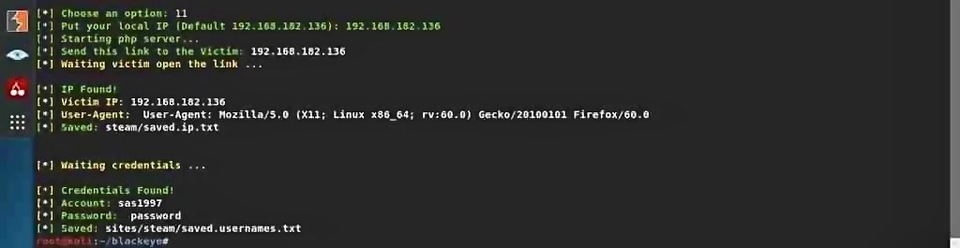

Полученные данные о жертве будут приходить в ваш телеграм и в терминал:

Информация о геолокации приходит вместе с координатами на Гугл картах:

На это все. Удачи в разведке!

Вступить в наш чат

В телеграме существует огромное количество ботов, которые предлагают различные услуги: пробив, накрутка, знакомства и т.д. Но знаете ли вы как создать собственного поддельного бота для деанонимизации? Сегодня мы рассмотрим инструмент Dnnme2 для пробива пользователей телеграм.

Оставайтесь с нами, и вы узнаете, что это очень просто.

Вся информация в этой статье предоставлена исключительно в ознакомительных целях. Мы не несем ответственности за ваши действия.

Что значит поддельный бот

Это фейк-бот, который внешне ни чем не отличается от обычного бота, предоставляющего какие-то услуги (накрутку, пробив, донаты, знакомства). Разница лишь в том, что пользователь не получает того, за чем обратился к боту, а вместо этого, сам того не подозревая, сливает личные данные о себе, которые сразу отправляются к вам. Таким образом, вы можете узнать номер телефона, точную геолокацию пользователя и другую персональную информацию. И все это бесплатно.

Что потребуется:

Python;

Телеграм (Не используйте свой основной аккаунт).

Установка DNNME

Для того, чтобы установить программу, поочередно введите следующие команды в командную строку:

git clone //github.com/lamer112311/Dnnme2

cd Dnnme2

pip install -r requirements.txt

python build.py

Далее вас попросят ввести ваш Telegram ID, чтобы узнать его переходим в бота @my_id_bot и вводим команду: start.

После этого бот выдаст вам ваш ID, он нужен для того, чтобы бот вам мог присылать данные тех, кто пользовался данным ботом.

Создаем бота

После этого нам нужно создать бота для деанона. Для этого:

Переходим в @BotFather и выбираем: newbot;

Вводим любое имя боту (можно на русском);

Вводим юзернейм боту с окончанием bot;

Далее вы получите ссылку на нашего бота и токен (он обведен красным);

Копируем токен, который обведен красным на скриншоте ниже;

Переходим по ссылке на бота и нажимаем: start.

Режимы бота:

Пробив по номеру - это фейк-бот для пробива. Как только жертва зарегистрируется в боте, бот автоматически соберёт данные: номер, ID, имя пользователя. Кроме того, в боте есть запрос на геолокацию, информация о которой тоже поступит прямиком к вам.

Накрутка инстаграм - фейк-бот, который используется в качестве инструмента для накрутки инстаграма. Жертва, желающая накрутить лайки и подписчиков, регистрируется в боте, отправляя боту свои данные для входа. Однако, в боте нет запроса на геолокацию.

Бравл старс - бот, охватывающий, по большей части, только школьников. Исходя из практики, 90% пользователей, играющих в Brawl Stars готовы отправить любую информацию для получения доната на свой аккаунт. Бот присылает номер телефона и геолокацию жертвы.

Знакомства - фейк-бот для знакомств. На наш взгляд, самый эффективный бот, поскольку собирает не только контакты и данные о местоположении, но и личную информацию, которую жертва заполняет в виде анкеты о себе.

Итак, выбираем любой, из выше предложенных шаблонов. И для активации бота, вводим:

python probiv.рy (в зависимости от выбранного режима).

Заходим к нашему боту, по указанному ранее адресу, и следуем его инструкциям.

После чего, скидываем жертве нашего бота, используя социальную инженерию.

Пример работы бота

Полученные данные о жертве будут приходить в ваш телеграм и в терминал:

Информация о геолокации приходит вместе с координатами на Гугл картах:

На это все. Удачи в разведке!

Комментарий